Raymond Taube, Rédacteur en chef d’Opinion Internationale et directeur de l’IDP – Institut de Droit Pratique, explore les différents territoires de la cybersécurité à travers les analyses qu’en font des experts de la question qui participent tous à La Rochelle au CMCS. Autant de figures, de portraits et d’analyses protéiformes qui dessinent ce nouveau cybermonde. Rencontres par ordre alphabétique !

Laurent Chrzanovski est notamment archéologue et professeur d’université. Il s’est ensuite passionné pour la relation entre les comportements humains et le monde numérique, dans l’optique de trouver le juste équilibre entre sécurité et vie privée pour les e-citoyens, ce qui l’a amené sur les thématiques de cybersécurité, dont il est aujourd’hui un éminent expert.

Laurent Chrzanovski est notamment archéologue et professeur d’université. Il s’est ensuite passionné pour la relation entre les comportements humains et le monde numérique, dans l’optique de trouver le juste équilibre entre sécurité et vie privée pour les e-citoyens, ce qui l’a amené sur les thématiques de cybersécurité, dont il est aujourd’hui un éminent expert.

Au CMCS de La Rochelle, Laurent Chrzanovski intervient notamment sur la cybersécurité en matière agroalimentaire. C’est un secteur stratégique où il serait raisonnable de déconnecter d’internet les outils informatiques, du moins au niveau des centrales de récolte qui peuvent être visées par les cyber criminels. Mais par souci de facilité et d’économies, cette précaution est rarement prise. Le secteur agro-alimentaire est aussi fragile parce qu’il fait appel à une chaine logistique connectée, de la récolte à la distribution en passant par le stockage, le transport, la manufacture… Et trop souvent, déplore Laurent Chrzanovski, chaque acteur de cette chaine renvoie la balle à l’autre, ce qui rend d’autant plus difficile la localisation de l’origine d’une cyber attaque et son traitement.

Le vrai risque : l’espionnage industriel

Laurent Chrzanovski ne fait pas du piratage l’Alpha et l’Omega du risque informatique, d’abord parce qu’il est couvert par les assurances. Le risque majeur, selon lui, est l’espionnage industriel, en l’occurrence celui visant les données sensibles. « Quand on voit des conseils d’administration avec chaque participant muni de son smartphone, dont un sur cinq est piraté, il y a de quoi s’inquiéter ! » précise-t-il, ajoutant que les nouveaux spywares (logiciels espions) s’installent et s’activent sans pouvoir être détectés. « Il y a 400 nouvelles applications par jour, et autant de fausses apps imitant les vraies. Il y a deux maillons faibles : l’Homme et le téléphone portable. » Laurent Chrzanovski estime que la généralisation de la 5G obligera à changer l’écosystème et l’approche de la sécurité informatique des entreprises, ce dont elles ne sont aucunement conscientes. Par exemple, il faudra apprendre à déconnecter son smartphone du cloud, alors qu’aujourd’hui, ils sont intimement liés.

Le RGPD : 20 ans de retard !

L’Europe vient de se doter, après plus d’une quinzaine d’année de négociations entre pays membres, d’un mécanisme de protection juridique centré sur la donnée privée, qui est en réalité souvent publique ou facilement accessible, comme un nom, une adresse mail ou un numéro de téléphone. Toutes les données personnelles ne sont pas intimes. Ce qui est biométrique (ou photographique, comme nos images intimes) mérite une législation spéciale, qui existe déjà ailleurs, notamment aux États-Unis ou en Suisse. La donnée stratégique est avant tout celle des entreprises et celle des États.

L’Europe ou la science de l’autodestruction… encore réversible.

L’Europe se distingue d’autres continents en ce qu’elle ne prend conscience d’un risque qu’après la catastrophe. Aujourd’hui, elle a perdu toutes ses technologies, se mettant en situation de dépendance. Mais Laurent Chrzanovski n’est pas défaitiste pour autant. Le retard peut être rattrapé, ce qui implique notamment de stocker nos données en Europe, d’avoir sa propre adresse mail et non celle fournie par le prestataire internet ou le service (américain) de cloud. « Il faut être propriétaire de ses données et cesser de se précipiter sur tout ce qui est gratuit », insiste-t-il. Rien n’est jamais gratuit. Le paiement se fait en données, parfois sensibles, que l’on transmet sans en être parfaitement conscient. Et d’ajouter « on a, particulièrement en France (Laurent Chrzanovski est Suisse et vit à Genève), un sentiment d’insécurité physique, mais on fait preuve d’une incroyable nonchalance en matière numérique, y compris les grands patrons. »

Optimiste, malgré tout !

Laurent Chrzanovski se réjouit qu’une partie de la planète se défasse de l’emprise technologique américaine, citant l’exemple de la Suisse qui possède le plus grand nombre de clouds sécurisés et blindés. Plus du tiers de la clientèle cloud de Suisse a migré vers une offre locale de haute sécurité. Certes, un peu de courage politique faciliterait la transition, mais les utilisateurs commencent à prendre conscience des risques. Par exemple, de nombreux utilisateurs ont abandonné WhatsApp après son rachat par Facebook. Hélas, déplore Laurent Chrzanovski, ils sont passés à Telegram (russe bien que basé à Londres) ou à TikTok, contrôlé par l’État chinois ! Il n’est plus possible de centraliser sa vie privée et intime, et son activité professionnelle dans cet outil totalement insécurisé qu’est le smartphone. « Si l’homme ne comprend pas la technologie, on va vers une catastrophe totale. C’est comme donner une voiture à une personne qui n’a pas de permis de conduire. »

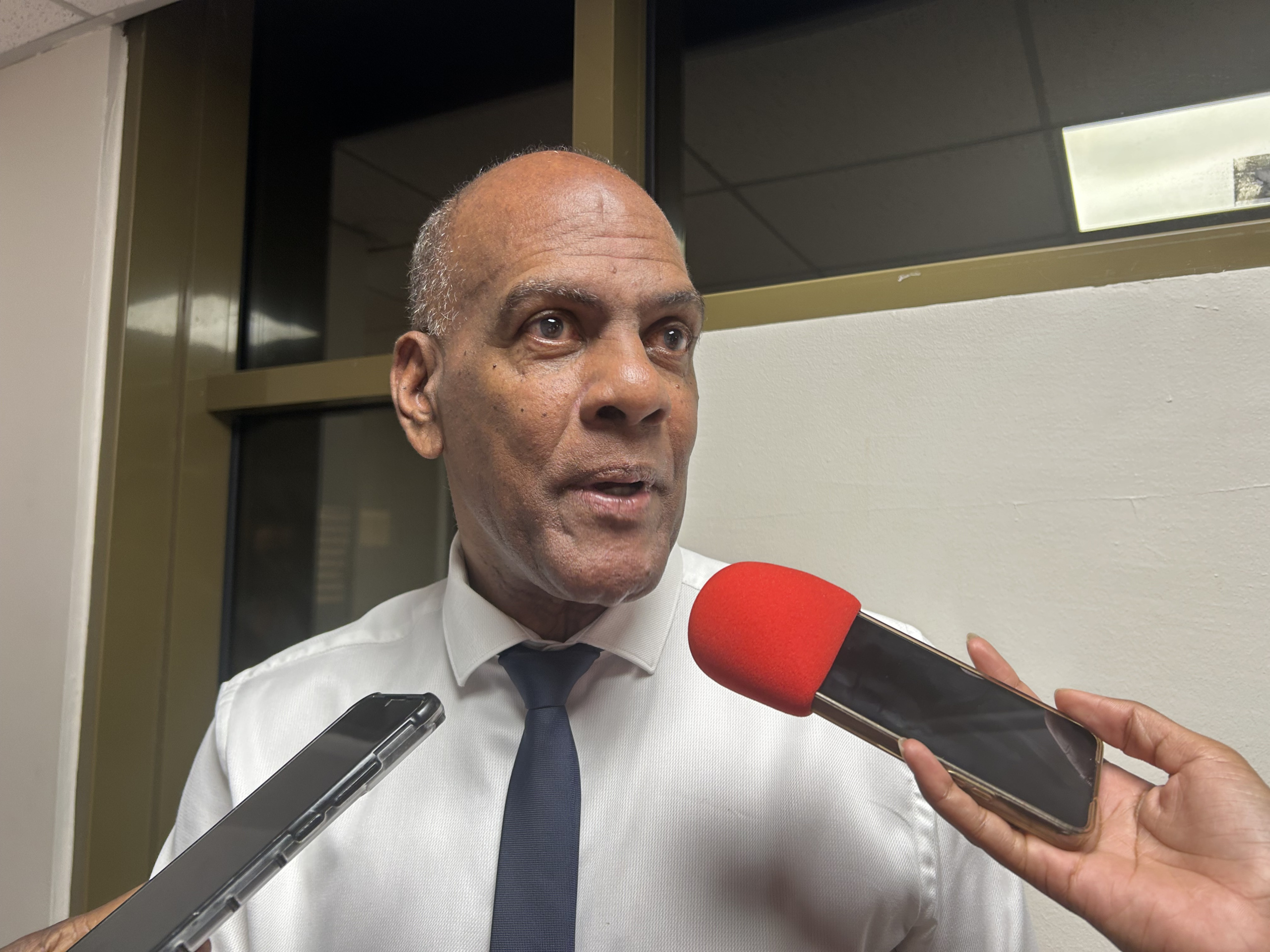

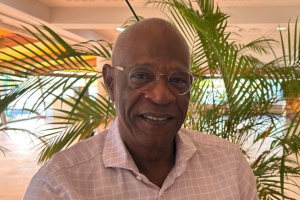

Guy Flament est Chef de projet CyberCampus chez ADI (Agence de Développement et d’Innovation) Nouvelle-Aquitaine.

Guy Flament est Chef de projet CyberCampus chez ADI (Agence de Développement et d’Innovation) Nouvelle-Aquitaine.

Il explique à Opinion Internationale en quoi le secteur du tourisme est une cible privilégiée des cyber criminels et comment la Nouvelle Aquitaine a pris à corps ces problématiques, au bénéfice de l’ensemble de la vie économique de la région.

« La réflexion a débuté en 2016 sous l’impulsion du Président Alain Rousset. Nous avons la chance d’avoir un président de région sensible à ses questions » nous confie Guy Flament. Le projet entre maintenant en phase opérationnelle, avec une présence territoriale forte, et pas seulement un guichet unique. » Au-delà du secteur touristique, cette structure est essentielle à la transformation numérique, elle-même source de développement de l’économie régionale. Le mot clé est la confiance dans le numérique, ses outils, ses applications. Guy Flament souligne qu’en période de Covid, c’est bien le numérique qui a permis de maintenir un certain niveau d’activité. « C’est un formidable outil de résilience du tissu économique, mais à condition que l’on puisse avoir confiance en cet outil », ajoute-t-il.

La région Nouvelle-Aquitaine va notamment mettre service un centre opérationnel de réponse aux incidents informatiques, facilitant la remontée d’informations et la mise en œuvre de l’action judiciaire, mais offrant aussi une assistance au traitement des conséquences de l’attaque informatique. S’y ajoute une sensibilisation des plateformes à contrôler le sérieux des offres qu’elles publient. Comme l’explique Guy Flament, cette structure régionale est le chainon manquant dans la prévention et le traitement de la cybercriminalité, car l’ANSSI (Agence nationale des systèmes d’information) a vocation la protéger les services vitaux de la nation, alors qu’à l’autre bout de la chaîne publique, on trouve cybermalveillance.gouv.fr dont l’objet est la sensibilisation des particuliers ainsi que des très petites entreprises.

Spécificités du secteur touristique

Aux problématiques communes à toutes les transactions numériques s’ajoutent celles spécifiques à cette branche, par exemple dans le domaine de la location saisonnière : l’escroc qui loue à plusieurs personnes une villa qui n’existe pas, cela n’est pas nouveau. Par contre, un beau site internet avec réservation et paiement intégré facilite et amplifie la fraude. Il est important de sensibiliser aux cyber risques tant les utilisateurs que les professionnels, en particulier les plateformes dédiées aux voyages et séjours touristiques. Par ailleurs, ajoute Guy Flament, « il faut instaurer une vraie coopération avec les services de police et de gendarmerie en cas de démarche malveillante, ce qui suppose que les victimes déposent rapidement plainte, avant que les traces ne soient effacées. » Ces initiatives ont toutes le même objectif : conserver ou rétablir la confiance de l’utilisateur dans l’outil numérique.

Et à la question de savoir si la souveraineté numérique aux vertus écologiques passait par les territoires, Guy Flament souligne que la cybersécurité ne peut se résumer aux pirates et hackeurs. Tant que l’on utilisera des services de cloud et des serveurs installés à l’étranger, en particulier aux États-Unis dont le droit est extraterritorial, il sera difficile de garantir la confidentialité de nos données. Il existe des solutions technologiques, en particulier la cryptographie, domaine où plusieurs entreprises de Nouvelle-Aquitaine sont en pointe, mais elles ne sont pas encore généralisées. Une approche complémentaire est la « sobriété numérique », dont les vertus environnementales sont significatives, puisqu’elle permet de limiter la circulation des données au territoire concerné, en l’espèce la région : économies d’énergie, réactivité des connexions et souveraineté numérique factuelle, sans tambour ni trompette. Cette fameuse souveraineté peut donc être envisagée à l’échelle locale, puisque la plupart des données n’ont aucune vocation à circuler autour de la planète, voire sur tout le territoire national.

Mais Guy Flament déplore notre « énorme déficit d’éducation au numérique qui biaise toute réflexion ». Qu’il s’agisse des gestes barrières numériques ou de limiter territorialement la circulation des données, il est important de susciter une prise de conscience des professionnels comme des particuliers, gage de sécurité et de confiance. C’est le combat qu’il mène tous les jours au sein de l’ADI Nouvelle-Aquitaine.

Sébastien Garnault bâtit le réseau des femmes et des hommes déterminés à mettre l’humain au cœur du numérique. Car la cyber sécurité, son champ de bataille, ce n’est que de la confiance !

Sébastien Garnault bâtit le réseau des femmes et des hommes déterminés à mettre l’humain au cœur du numérique. Car la cyber sécurité, son champ de bataille, ce n’est que de la confiance !

Son réseau, Sébastien Garnault le construit notamment en produisant des événements fédérateurs à très forte valeur ajoutée : le Paris Cyber Week a déjà rencontré deux succès remarqués. L’homme de réseau s’implique dans des initiatives qui élargissent le cercle des décideurs numériques d’aujourd’hui, avec CyberTaskForce, et demain avec The European Cyber Young leaders.

L’enjeu stratégique de Sébastien Garnault : construire une confiance européenne entre les États-membres. Car avec les drapeaux français, européen et breton plantés dans son bureau, l’homme annonce la couleur : le nouveau Monde dans lequel prospèrera le numérique français, ce sera l’Europe !

Dans son rôle de bâtisseur, c’est comme si Sébastien Garnault faisait de la politique au service de l’intérêt général tout en restant plus libre et agile de défendre ses valeurs que dans les cabinets, les ministères ou les Institutions européennes qu’il a fréquentés dans une vie pas si ancienne.

L’Europe est la terre à laquelle le nouveau parrain d’Opinion Internationale revient toujours : ancien du Secrétariat général des affaires européennes au temps du Traité de Lisbonne en 2007 – 2008 puis du Parlement Européen, passé un temps chez Boury Tallon et Associés, après un voyage d’un an en Afrique australe à la découverte de l’autre, c’est en terre bretonne que s’est enraciné Sébastien Garnault. Son siège est Rennes et lui permet de rester ancré sur le concret, dans les territoires.

Proche de Mariya Gabriel, la nouvelle Commissaire européenne à l’innovation et à la jeunesse, il participe activement aux efforts pour permettre aux Pme françaises de participer à la gouvernance européenne du numérique et pour, toujours les valeurs !, promouvoir la féminisation du numérique et de la tech, notamment avec l’Initiative Women4Cyber. Comme il s’amuse à le dire, « le numérique ne remplace personne, mais il déplace tout le monde ».

Optimiste, il nous confie : « On n’a pas toujours l’ensemble des moyens mais on a toujours des idées ! » Et les idées, jusqu’à nouvel ordre, gouvernent encore le monde et les hommes.

Pour mieux connaître Sébastien Garnault :

https://www.linkedin.com/in/s%C3%A9bastiengarnault/

https://www.paris-cyber-week.com

Etienne Hubert est d’abord un sportif de haut niveau, puisqu’il a défendu les couleurs de la France en canoë-kayak aux Jeux olympiques de Rio et de Tokyo, en attendant ceux de Paris en 2024. Il est aussi chef de projet de normalisation à l’AFNOR, ladite normalisation étant une méthodologie tendant à renforcer la prévention en matière de cyber sécurité. Et il y a de quoi !

Etienne Hubert est d’abord un sportif de haut niveau, puisqu’il a défendu les couleurs de la France en canoë-kayak aux Jeux olympiques de Rio et de Tokyo, en attendant ceux de Paris en 2024. Il est aussi chef de projet de normalisation à l’AFNOR, ladite normalisation étant une méthodologie tendant à renforcer la prévention en matière de cyber sécurité. Et il y a de quoi !

En tant que compétiteur, Étienne Hubert est un témoin privilégié du développement exponentiel du numérique dans l’évaluation et la préparation des sportifs, ce qui le rend sensible aux questions de cybersécurité, principalement sur deux niveaux : la protection des données, d’abord, en l’espèce celles des athlètes comme celles de tout un chacun qui utilise un objet connecté (montre, bracelet…) lorsqu’il pratique son sport. La lutte contre la triche et le dopage ensuite, indispensable pour garantir la fiabilité et l’honnêteté des performances.

Sur le premier point, celui des données collectées lors de la pratique sportive et, s’agissant des athlètes de haut niveau, lors des entrainements, on peut légitimement se demander qui, in fine, en sera destinataire. L’optimisation des performances ne saurait être prétexte à renoncer à toute vigilance, en particulier lorsque l’on utilise des outils et applications grand public. En approuvant les conditions du fournisseur (on n’a pas le choix si on veut utiliser le service), ne donne-t-on pas son consentement à ce qu’il partage nos données avec ses « partenaires », qui pourraient, par exemple, être des compagnies pharmaceutiques ou des assureurs ? Et quand on est sportif de haut niveau, comment être certain que les données ne seront pas transmises à des fédérations sportives de pays prenant quelques libertés avec l’éthique ?

Sur le second point, Étienne Hubert nous rappelle aux « bons » souvenirs des Jeux olympiques d’hiver de Sotchi, en 2014, où la Russie avait méthodiquement organisé la tricherie, notamment par échanges discrets des prélèvements d’urine ou de sang des athlètes russes. Il craint que la généralisation du numérique permette aux pirates privés comme étatiques d’accéder directement aux données d’analyses et de les modifier, sans même avoir à toucher aux prélèvements. Tout étant connecté, y compris les chronomètres, il n’exclut pas des tentatives de falsification des résultats. Mais il s’agit (pour le moment) d’hypothèses, de craintes, que les instances sportives doivent prendre en considération.

Etienne Hubert souligne aussi que l’outil numérique a permis d’améliorer les performances et de simplifier la prévention du dopage par le suivi des athlètes. Il souhaite par ailleurs que le travail normatif qu’il effectue à l’AFNOR contribue à une forme de moralisation des pratiques cyber : à l’inverse de la règlementation, la norme n’est pas impérative et repose sur un consensus. Elle est élaborée dans le cadre d’une coopération entre les acteurs concernés et peut éventuellement être le prélude à la règlementation. Elle vise à favoriser les bonnes pratiques, d’autant plus que celui qui accepte de s’y soumettre, à fortiori s’il a contribué à son élaboration, verrait sa notoriété singulièrement entachée s’il ne la respectait pas. Enfin, ce champion auquel on souhaite déjà de briller aux J.O. de Paris est convaincu que la prévention passe par la sensibilisation de tous les protagonistes, en l’espèce les athlètes et les fédérations sportives, mais au-delà, des citoyens.

Pour Jacques-Louis Keszler, les données des entreprises sont un trésor inexploité… et convoité !

Pour Jacques-Louis Keszler, les données des entreprises sont un trésor inexploité… et convoité !

La plupart des portraits d’acteurs de la cybersécurité que nous publions dans Opinion Internationale à l’occasion du CMCS de La Rochelle sont ceux de grands professionnels dont la préoccupation première est la prévention et le traitement de la cybercriminalité. Ils ont tous le souci d’établir ou de rétablir la confiance de l’utilisateur dans les outils numériques, afin de réussir la transition numérique indispensable à la pérennité et à la croissance du tissu économique. Tout comme l’intelligence artificielle, ou dans un autre registre, la transition énergétique, elle est un train que l’on ne peut se permettre de rater. La confiance permet de se rappeler que la donnée numérique maitrisée n’est pas un danger, mais un trésor.

C’est là qu’intervient Jacques-Louis Keszler, consultant en stratégie d’entreprise. Il explique à Opinion Internationale (avant de le faire plus en détail au CMCS de La Rochelle) que la protection, la maîtrise et l’utilisation des données collectées par l’entreprise ne peuvent plus être du ressort du seul directeur des services informatiques. Une autre fonction désormais essentielle est celle de directeur général en charge des données. Le premier veille à ce que l’informatique soit opérationnelle et sécurisée. Le second a une fonction prospective, à finalité économique : dans le cadre du RGPD (règlement général européen sur la protection des données à caractère personnel), plus souple qu’on ne l’imagine souvent, sa mission est de traiter et d’analyser les données afin d’y détecter de nouvelles opportunités, de nouveaux potentiels de développement.

« Avant, nous avions des directeurs d’usine et directeurs de la production. Aujourd’hui, nous avons de plus en plus souvent un directeur des données », précise Jacques-Louis Keszler. Et d’ajouter « il est à la croisée du bureau d’étude, du commercial et de la production pour trouver de nouveaux produits, principalement numériques, auxquels personne ne pensait.

Mais pour Jacques-Louis Keszler, l’exploitation des données est également impactée par la conception même que les civilisations ont de la chose économique et du profit. Ainsi, nous serions face à trois conceptions de la vie : la première est chinoise et privilégie le collectivisme devant lequel l’individu doit s’effacer. Si l’État estime que l’exploitation des données sert l’intérêt collectif, l’individu peut difficilement y échapper. La seconde est anglo-saxonne et calviniste : la réussite matérielle est le signe de la bienveillance de Dieu. La troisième est celle de l’Europe catholique, et de son rapport à l’argent plus complexe. Cela n’empêche pas d’exploiter les données pour générer des profits, mais il n’est pas forcément opportun de s’en vanter, d’un faire une fin en soi. En Europe, poursuit Jacques-Louis Keszler, l’évolution de la législation illustrée par le RGPD sacralise la propriété privée de la donnée : nos données nous appartiennent. Mais la contrepartie, que les géants américains du numérique ont parfaitement intégrée, est de réserver leurs services a priori gratuits à ceux qui acceptent de partager leurs données. La logique fait tache d’huile : de plus en plus de sites français, notamment dans les médias, laissent à l’utilisateur le choix de payer ou de partager.

Jacques-Louis Keszler utilise TOR (un navigateur préservant l’anonymat en ligne) ou au minium un VPN (réseau virtuel privé) lorsqu’il effectue des recherches stratégiques et donc confidentielles pour ses clients. Cela nous ramène à la cybersécurité et aux précautions que doit prendre l’utilisateur, tout spécialement dans un contexte professionnel, avec les outils du cyber monde, surtout quand ils sont gratuits. « La cybersécurité va s’inscrire dans une nouvelle dimension stratégique de l’entreprise », ajoute Jacques-Louis Keszler. Plus ses données sont traitées, croisées, analysées à des fins marketing ou commerciales, et plus elles sont convoitées, sujettes à piratage et notamment à espionnage industriel.

Benoît Liénard, Directeur Général de Soluris, opérateur public de services numériques à l’attention des collectivités, propose des « solutions numériques territoriales innovantes ». Opinion Internationale a voulu savoir quelles sont ces solutions, en quoi elles sont innovantes et comment elles s’inscrivent dans une stratégie de cybersécurité, thème du CMCS de La Rochelle.

Benoît Liénard, Directeur Général de Soluris, opérateur public de services numériques à l’attention des collectivités, propose des « solutions numériques territoriales innovantes ». Opinion Internationale a voulu savoir quelles sont ces solutions, en quoi elles sont innovantes et comment elles s’inscrivent dans une stratégie de cybersécurité, thème du CMCS de La Rochelle.

Soluris s’apparente à une DSI (direction des systèmes d’information) mutualisée. Elle fournit aux mairies et autres collectivités locales des services numériques, avec le matériel et les logiciels nécessaires, mais aussi le conseil, la formation, l’assistance et la préparation à l’accompagnement à la transformation numérique. Inévitablement, les questions de sécurité informatique se sont imposées.

Benoît Liénard insiste sur la dimension métier des prestations proposées. Sur la soixantaine de personnes qui travaillent chez Soluris, environ la moitié sont des techniciens informatiques, l’autre moitié étant des experts fonctionnels, ce qui permet une parfaite adéquation des solutions techniques aux besoins et modes de fonctionnement des collectivités territoriales. Une originalité de Soluris est que son mode de fonctionnement est proche de celui d’une entreprise. Elle ne bénéficie pas de subventions et ne lève pas d’impôts, mais dépend uniquement de ses prestations. Elle ne redistribue aucun bénéfice. Il s’agit donc d’une symbiose entre les valeurs du public et le fonctionnement d’une PME. Cela se traduit notamment par une gamme tarifaire qui tient compte de la dimension et des moyens de chaque collectivité adhérente.

Indéniablement, Benoît Liénard est au fait des attentes des collectivités, puisqu’il est aussi conseiller numérique de l’Association des maires de France et membre du conseil d’administration du Groupement d’Intérêt Public Cybermalveillance. Il est en contact continu avec l’ANSSI, et coopère sans relâche avec l’écosystème local dont le secteur privé. Il constate qu’au sein des collectivités, les métiers et fonctions traditionnels ont fait d’importants progrès en termes de numérisation, prenant comme exemple les services de l’état civil ou d’urbanisme des mairies. Ce qui relève des obligations de service public des mairies est largement informatisé, mais c’est moins systématique des services transversaux, comme la communication ou les échanges en interne. Il reste aussi des progrès à accomplir en matière d’interconnexion des mairies avec leur écosystème. C’est évidemment là que les questions de cyber sécurité sont les plus prégnantes.

Benoît Liénard ajoute qu’il faut sécuriser les postes de travail des utilisateurs et surtout leur faire prendre conscience des risques et de la nécessité d’adopter de bonnes pratiques, tant en ce qui concerne la prévention de la cybercriminalité que le respect du RGPD.

Au CMCS de La Rochelle, Benoît Liénard veut mettre le focus sur les collectivités locales et la sensibilisation des agents publics, tant aux risques numériques qu’aux moyens d’action. Il estime qu’il est contreproductif d’agiter les peurs et d’avoir une approche angoissante de la sécurité informatique, car elle peut conduire à des situations de blocage, ou au contraire à une attitude défaitiste et fataliste. La meilleure approche consiste à impliquer les personnels dans la sécurisation de leur structure. Il faut leur parler très concrètement des risques, non pas de manière abstraite et théorique, mais en les contextualisant, en fonction de leur environnement. Les utilisateurs doivent être acteurs et non objet de la cyber sécurité. Ils doivent se l’approprier et non la ressentir uniquement comme une obligation.

« Tous les élus que je rencontre, y compris dans les petites mairies veulent être utiles à la cause », ajoute Benoît Liénard. Ils veulent que leur collectivité soit informatisée et protégée. Ils sont conscients qu’ils détiennent des données à caractère personnel des administrés et que les protéger est une nécessité impérieuse. C’est tant une obligation juridique qu’une obligation morale, et une question de confiance. Mais il faut les aider dans cette tâche. On ne peut se contenter de les renvoyer vers un prestataire dont le coût est hors de portée de la plupart des petites collectivités. L’alternative ne peut être de renoncer à la cyber sécurité, raison pour laquelle une structure publique et flexible comme Soluris a tout son intérêt.

Stéphane Mortier enfin est membre de la Communauté des chercheurs du Centre de Recherche de l’École des Officiers de la Gendarmerie Nationale

Stéphane Mortier enfin est membre de la Communauté des chercheurs du Centre de Recherche de l’École des Officiers de la Gendarmerie Nationale

Comme tous les experts en cybersécurité, il estime que l’essentiel est dans la sensibilisation des utilisateurs aux risques cyber, a fortiori dans le cadre professionnel. C’est d’autant plus important qu’en France, la cybersécurité ne se restreint pas aux intrusions et autres formes de piratage, mais s’étend à tout ce qui transite par le cyber espace. Nuire à la réputation d’autrui ou dénigrer une entreprise sur les réseaux sociaux relève de la problématique cyber. Rien qu’à la Gendarmerie Nationale, 10.000 personnes ont été formées à la cyber sécurité, tant pour investiguer et recueillir la preuve numérique, que pour sensibiliser les utilisateurs et leur apporter leur concours en cas d’infraction.

L’enjeu de la cybercriminalité est aujourd’hui de nature géopolitique, certains États utilisant le numérique comme une arme à part entière. Comme le souligne Stéphane Mortier, les pays se dotent d’une cyber défense qui va au-delà de la cyber sécurité.

Pourquoi dans ce cas, ne pas payer une rançon en cas d’attaque rendant les données inaccessibles ? Pour notre interlocuteur, l’une des cyber attaques les plus fréquentes consiste à crypter les données de la victime. Il lui est alors demandé une rançon en crypto monnaie, comme le bitcoin, pour pouvoir y accéder. Stéphane Mortier explique qu’il ne faut pas céder à ce chantage, car dans environ un cas sur deux, le cyber criminel ne remet pas à la victime la clé de déchiffrement. D’autre part, il advient qu’après avoir payé et récupéré ses données se produise une seconde attaque de même nature. La solution à ce problème est une fois encore la sensibilisation des utilisateurs.

L’hygiène informatique

Les entreprises doivent toutes prendre conscience de l’importance d’effectuer des sauvegardes, de s’astreindre à des process, de prendre toutes les précautions visant à prévenir les risques, en particulier la formation du personnel. Cela relève de l’hygiène informatique, ajoute Stéphane Mortier, et cela permet de réduire considérablement le risque. Il donne l’exemple d’une question qu’il avait posé à son auditoire lors d’une conférence de sensibilisation au bénéfice d’une centaine de personnes de la même entreprise : « qui parmi vous a comme mot de passe « 1234567 » ? Plusieurs participants ont levé la main. Non seulement ils ont un mot de passe qui ne vaut rien, mais en plus, ils l’ont dévoilé devant 100 personnes ! Voilà la conséquence d’un manque de sensibilisation. » Stéphane Mortier ajoute que « dans notre mentalité, on préfère éteindre l’incendie plutôt que d’éviter qu’il ne se déclare », un constat que dresse hélas nombre d’experts et d’observateurs des pratiques cyber.

La naïveté des utilisateurs n’explique pas tout. Car si on est conscient du risque, il faudrait prendre le temps de bien regarder ce que sont les dizaines de mails que l’on reçoit tous les jours avant de cliquer sur quoi que ce soit. Ce sont des réflexes à acquérir et à mettre en œuvre instinctivement, comme attacher sa ceinture de sécurité en entrant dans une voiture.

Comme le souligne Stéphane Mortier, une cyber attaque dans la sphère professionnelle peut aussi entacher la réputation de la victime, qu’il s’agisse d’une entreprise ou d’un service public, comme un hôpital.

RGPD vs Cloud Act américain

Stéphane Mortier considère que le RGPD (règlement européen sur la protection des données à caractère personnel) est un progrès, mais souligne qu’en réponse, les Américains ont adopté un Cloud Act qui met cette protection à mal, dès lors que les données sont détenues par une entreprise américaine, où qu’elle soit. La marge de manœuvre est étroite, car ces GAFAM américains apportent également des services sans équivalents, dont particuliers comme entreprises auraient du mal à se passer. La problématique renvoie à celle de la souveraineté numérique, une chimère à ce jour.

Raymond Taube

Rédacteur en chef d’Opinion Internationale et directeur de l’IDP – Institut de Droit Pratique

Avec la contribution de Noé Kolanek

Vivez en direct les débats du CMCS dès ce lundi 11 octobre à 14h : https://pod.univ-lr.fr/live/amphitheatre-michel-crepeau/